Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O objetivo deste artigo é mostrar as etapas que você precisa realizar no GitHub e no Microsoft Entra ID para automatizar o provisionamento da associação à organização GitHub Enterprise Cloud.

Observação

A integração de provisionamento do Microsoft Entra depende da API de SCIM do GitHub, que está disponível para clientes do GitHub Enterprise Cloud no plano de cobrança do GitHub Enterprise.

Pré-requisitos

O cenário descrito neste artigo pressupõe que você já tenha os seguintes itens:

- Uma conta de usuário do Microsoft Entra com uma assinatura ativa. Se você ainda não tiver uma, poderá criar uma conta gratuitamente.

- Uma das seguintes funções:

- Uma organização do GitHub criada no GitHub Enterprise Cloud, que requer o plano de cobrança do GitHub Enterprise

- Uma conta de usuário no GitHub com permissões de Administrador na organização

- SAML configurado para a organização do GitHub Enterprise Cloud

- Verifique se o acesso ao OAuth foi fornecido para sua organização, conforme descrito aqui

- Só há suporte ao provisionamento do SCIM para uma organização individual quando o SSO está habilitado no nível da organização

Observação

Essa integração também está disponível para uso no ambiente de Nuvem do Governo dos EUA do Microsoft Entra. Você pode encontrar esse aplicativo na Galeria de Aplicativos de Nuvem do Governo dos EUA do Microsoft Entra e configurá-lo da mesma forma que você faz isso na nuvem pública.

Atribuindo usuários ao GitHub

A ID do Microsoft Entra usa um conceito chamado “atribuições” para determinar os usuários que devem receber acesso aos aplicativos selecionados. No contexto do provisionamento automático de contas de usuário, somente os usuários e os grupos que foram “atribuídos” a um aplicativo no Microsoft Entra ID são sincronizados.

Antes de configurar e habilitar o serviço de provisionamento, você precisa decidir quais usuários e/ou grupos no Microsoft Entra ID representam os usuários que precisam de acesso à sua organização GitHub. Depois de decidir, você pode atribuir esses usuários seguindo as instruções aqui:

Para obter mais informações, consulte Atribuir um usuário ou grupo a um aplicativo empresarial.

Dicas importantes para atribuir usuários ao GitHub

Recomendamos que você atribua um só usuário do Microsoft Entra ao GitHub para testar a configuração de provisionamento. Outros usuários e/ou grupos podem ser atribuídos mais tarde.

Ao atribuir um usuário ao GitHub, você deve selecionar a função De usuário ou outra função específica do aplicativo válida (se disponível) na caixa de diálogo de atribuição. A função acesso padrão não funciona para provisionamento e esses usuários são ignorados.

Configurando o provisionamento de usuário para o GitHub

Esta seção descreve como conectar o Microsoft Entra ID à API de provisionamento do SCIM do GitHub para automatizar o provisionamento da associação à organização do GitHub. Essa integração, que aproveita um aplicativo OAuth, adiciona, gerencia e remove automaticamente o acesso dos membros a uma organização do GitHub Enterprise Cloud com base na atribuição de usuário e grupo na ID do Microsoft Entra. Quando os usuários são provisionados para uma organização do GitHub por meio do SCIM, um convite de email é enviado para o endereço de email do usuário.

Para configurar o provisionamento automático de usuário para o GitHub no Microsoft Entra ID

Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos na Nuvem.

Navegue até Entra ID>Aplicativos Empresariais.

Se você já tiver configurado o GitHub para logon único, pesquise a instância do GitHub usando o campo de pesquisa.

Selecione sua instância do GitHub e, em seguida, selecione a guia Provisionamento .

Defina o modo de provisionamento como Automático.

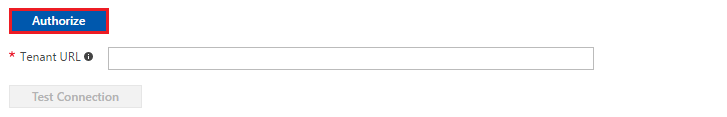

No portal do Azure, insira a URL do Locatário e selecione Testar Conexão para garantir que o Microsoft Entra ID possa se conectar à sua Organização do GitHub. Se a conexão falhar, verifique se sua conta do GitHub tem permissões de administrador e a URL do Locatário foi inserida corretamente e tente a etapa "Autorizar" novamente (você pode constituir a URL do Locatário por regra:

https://api.github.com/scim/v2/organizations/<Organization_name>, você pode encontrar suas organizações em sua conta do GitHub: Organizações> deConfigurações).

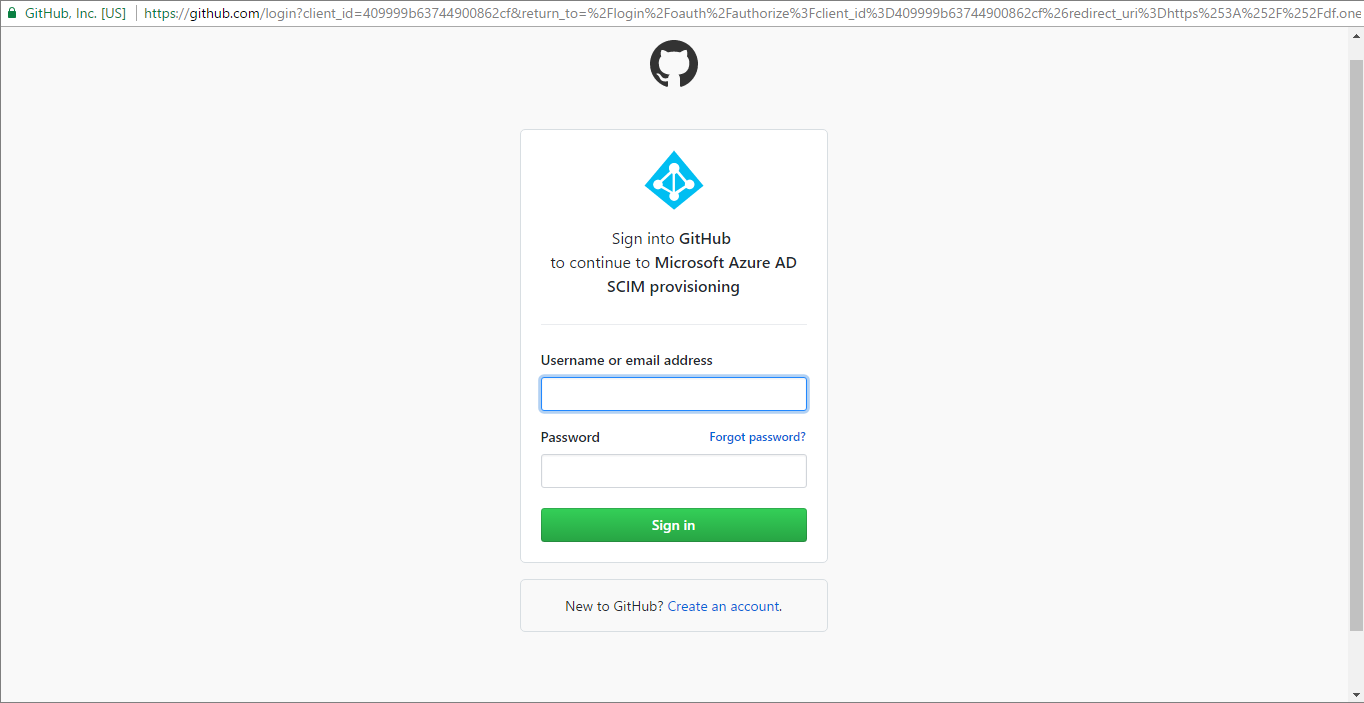

Na seção Credenciais de Administrador , selecione Autorizar. Essa operação abre uma caixa de diálogo de autorização do GitHub em uma nova janela do navegador. Observe que você precisa garantir que foi aprovado para autorizar o acesso. Siga as instruções descritas aqui.

Na nova janela, entre no GitHub usando sua conta do Administrador. Na caixa de diálogo de autorização resultante, selecione a Organização do GitHub para a qual você deseja habilitar o provisionamento e selecione Autorizar. Depois de concluído, retorne ao Portal do Azure para concluir a configuração de provisionamento.

Insira o endereço de email de uma pessoa ou grupo que deve receber notificações de erro de provisionamento no campo Email de Notificação e marque a caixa de seleção "Enviar uma notificação por email quando ocorrer uma falha".

Selecione Salvar.

Na seção Mapeamentos, selecione Sincronizar usuários do Microsoft Entra com o GitHub.

Na seção Mapeamentos de Atributos , examine os atributos de usuário que são sincronizados da ID do Microsoft Entra para o GitHub. Os atributos selecionados como propriedades correspondentes são usados para corresponder às contas de usuário no GitHub para operações de atualização. não habilite a configuração de precedência correspondente para os outros atributos padrão na seção Provisionamento porque podem ocorrer erros. Selecione Salvar para confirmar as alterações.

Para habilitar o serviço de provisionamento do Microsoft Entra para GitHub, altere o Status de Provisionamento para Ativado na seção Configurações .

Selecione Salvar.

Essa operação inicia a sincronização inicial de todos os usuários e/ou grupos atribuídos ao GitHub na seção Usuários e Grupos. Observe que a sincronização inicial levará mais tempo do que as sincronizações subsequentes, que ocorrem aproximadamente a cada 40 minutos, desde que o serviço esteja em execução. Você pode usar a seção Detalhes de Sincronização para monitorar o progresso e seguir links para logs de atividades de provisionamento, que descrevem todas as ações executadas pelo serviço de provisionamento.

Para obter mais informações sobre como ler os logs de provisionamento do Microsoft Entra, consulte Relatórios sobre provisionamento automático de conta de usuário.

Recursos adicionais

- Gerenciando o provisionamento de conta de usuário para Aplicativos Empresariais

- O que é o acesso ao aplicativo e o logon único com a ID do Microsoft Entra?